Turvaprobleemid kerkivad esile kõikjal ja uusim häkker on leitud pistikprogrammi haavatavuse ärakasutamine WordPress Lisaks on see loodud piirama kasutajate juurdepääsu võimalustele WordPress ja nende lube paremini kontrollida.

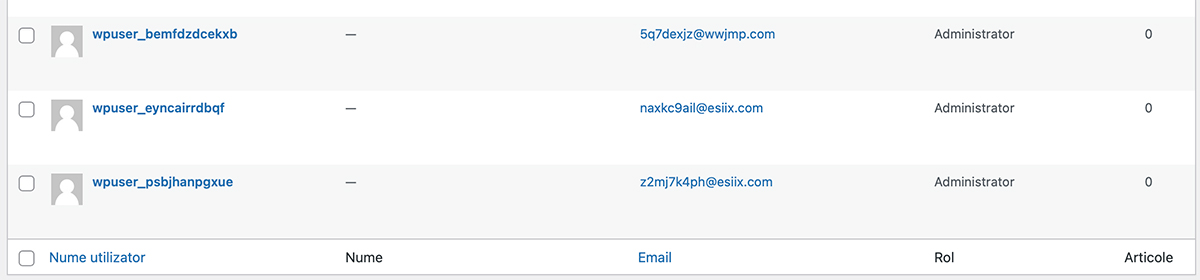

Kui teil on ajaveeb, veebipood või esitlussait WordPress ja moodul PublishPressi võimalused, on hea kontrollida, kui mitte sisse Dashboard → Users → All Users → Administrator, pole kasutajaid, keda te ei tunne ja enamasti vorminimega "wpuser_sdjf94fsld".

Selle häkkimisega puutusin kokku mitmes veebipoes ja jõudsin kiiresti järeldusele, et nende ainus ühine element on plugin PublishPressi võimalused, mis esitab a haavatavus, mis võimaldab lisada kasutaja auastmega Administrator, ilma et oleks vaja tavalist registreerimisprotsessi.

Mõnel saidil WordPress mõjutatud, olid ründajad rahul sellega, et lisasid uusi kasutajaid auastmega administrator, kahjustamata. Või äkki neil polnud aega.

Teised seevastu tehti ümbersuunamised WordPress Address (URL) ja/või Saidi Address (URL) välistele lehtedele ja tõenäoliselt viirustele. Märk sellest, et need, kes need rünnakud algatasid, olid vähese mõistusega. See on turvalisuse parim osa.

Muidugi pole rõõm ärgata, et veebipood, veebileht või ajaveebi suunatakse teistele veebiaadressidele, aga hea pool on see, et kes hetkel kontrolli enda kätte võttis, pole muud kahju teinud. Omamoodi sisu kustutamine, rämpsposti linkide sisestamine kogu andmebaasi ja muud hullud. Ma ei taha ideid anda.

Kuidas lahendada turvaprobleem, kui meid on mõjutanud sisselülitatud wpuser_ exploit WordPress?

Võtame stsenaariumi, milles ajaveebi WordPress mõjutas häkkimist "wpuser_" ja see suunati ümber teisele veebiaadressile. Seega ei saa te enam sisse logida ega armatuurlauale pääseda.

1. Loome ühenduse mõjutatud saidi andmebaasiga. phpMyAdmini või mis tahes haldustee kaudu. Andmebaasi autentimise andmed asuvad failis wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2. Mergem aastalwp_options"Ja veerul"optons_value"Veendume, et see on meie saidi õige aadress"siteurl"Ja"home".

Siit suunatakse see praktiliselt teisele aadressile. Kui olete veebisaidi aadressi muutnud, on see uuesti juurdepääsetav.

3. Kõik jaotises "wp_options"Kontrollime, et ka administraatori e-posti aadressi pole muudetud. Kontrollime aadressil "admin_email"Et olla õige. Kui see pole õige, muudame seda ja edastame õige aadressi. Siit ma leidsin"admin@example.com".

4. Minge armatuurlauale ja tehke seda update kiireloomuline pistikprogramm PublishPressi võimalused või keelake see ja kustutage see serverist.

5. sisse Dashboard → Users → All Users → Administrator kustutame ebaseaduslikud kasutajad auastmega Administrator.

6. Muudame õigustega kasutajate paroole Administrator ja andmebaasi parool.

Soovitav oleks paigaldada ja seadistada turvamoodul. Wordtara Turvalisus pakub selliste rünnakute jaoks tasuta versioonis piisavat kaitset.

Ma ei kulutanud palju aega haavatavuse otsimisele PublishPressi võimalused, aga kui sul on selle ärakasutamisega nakatunud sait, võib teid aidata saa sellest lahti. Kommentaarid on avatud.

Selle teema kohta lisateabe saamiseks vaadake seda postitust: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/